گزارش آمار سایت های هک شده وردپرسی در سال 2019

این گزارش بر اساس اطلاعات جمع آوری شده و تجزیه و تحلیل شده توسط تیم Sucuri است. بیشترین CMS یا سیستم مدیریت محتوای سایتهایی که توسط sucuri مورد بررسی قرارگرفته اند، وردپرس بوده است.

خلاصه گزارش آمار هک سایت های وردپرسی در سال 2019

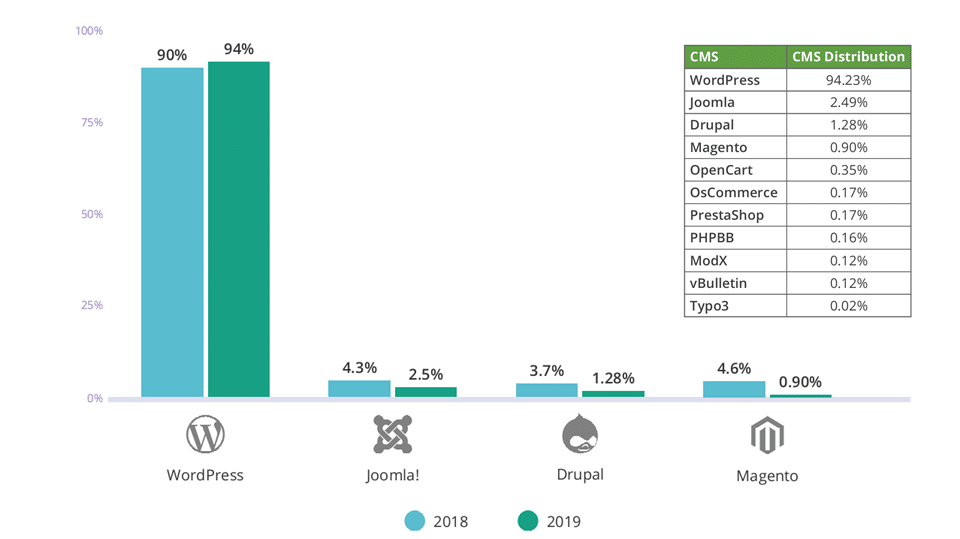

- همچنان CMS بیشتر سایتهای هک وردپرس است ( 94٪ از تمام وب سایت های پاک شده توسط Sucuri در سال 2019) است.

- حدود 54% سایت ها از PHP نسخه 5 و 45% از نسخه 7 استفاده می کردند.

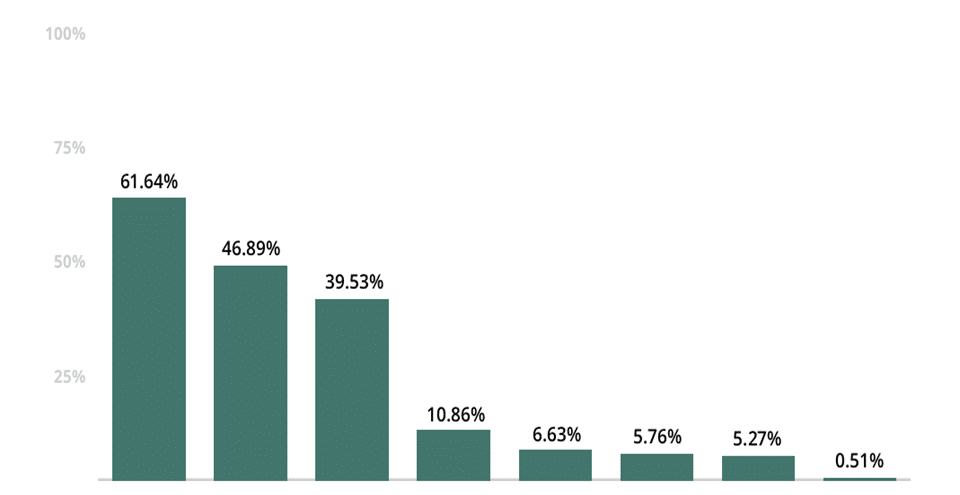

- SEO spam به 61.64 درصد افزایش یافته است.

تجزیه و تحلیل CMS

بر اساس داده های Sucuri، بیشترین آلودگی ها در سه CMS وردپرس (94٪)، ٪ و جوملا!(2.5٪) و دروپال(1.28%) وجود داشت.

البته این میزان از آلودگی در وردپرس نسبت به سال 2018، 4% افزایش داشته است البته این مورد منطقی است چون هر ساله به محبوبیت وردپرس برای طراحی سایت بدون کدنویسی افزوده می شود.

* توجه داشته باشید که این داده ها به این معنی نیست که این CMS ها نسبت به دیگران بیشتر یا کمتر، امن هستند.

اکثر سازوکارهایی که در این گزارش مورد تجزیه و تحلیل قرار گرفتند، به دلیل استقرار نادرست، آسیب پذیری در اجزای قابل گسترش مثل افزونه ها و اکستنش ها ، مسائل پیکربندی و عدم پشتیبانی درست از سمت وبمستران بوده است – نه خود هسته CMS.

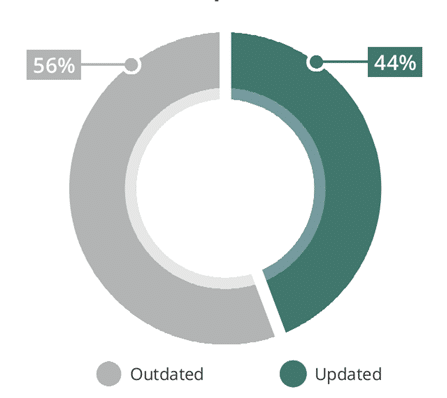

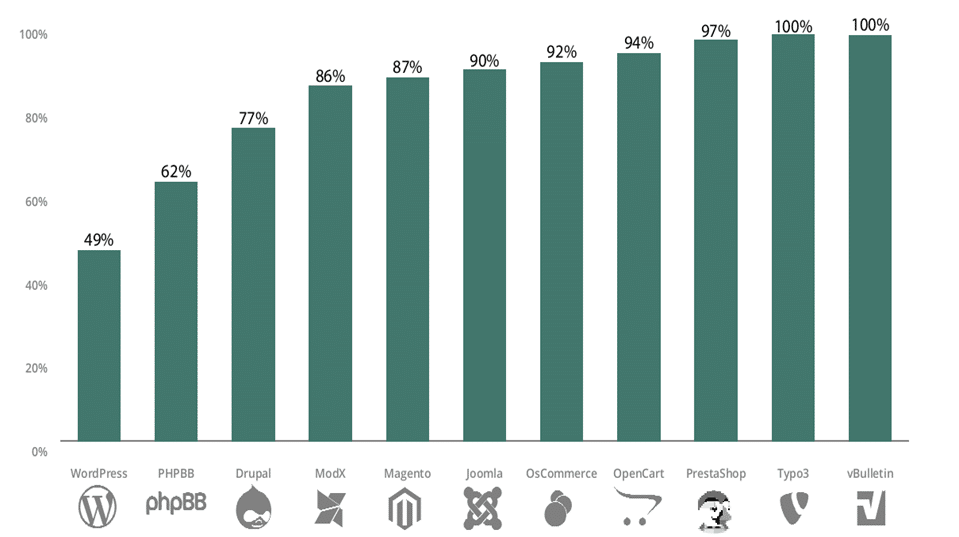

تحلیل CMS به روز نشده

در سال 2019، تعداد نسخه های آسیب پذیر به روز نشده در نقطه شروع آلودگی در وردپرس کاهش یافت. اکستنشهای CMS ها، مانند پلاگین ها و تم ها، همچنان به عنوان عامل اصلی حمله در سال 2019 ادامه یافت .

براساس داده هایی که از پاکسازی سایت ها از هک، توسط Sucuri منتشر شده است، دروپال 2.2% کاهش، جوملا 17% افزایش در آلودگی به علت نسخه های بروز نشده داشته اند.

حملاتی که وبسایتهای تجارت الکترونیک را هدف قرار می دهند، اغلب برای هکرها سودآور است، زیرا ممکن است داده های ارزشمند مشتریان مانند اطلاعات کارت اعتباری و اطلاعات کاربری حساس را بدست آورند.

به صاحبان فروشگاه های اینترنتی، مخصوصا محصولات دانلودی بفروش میرسانند توصیه میکنم همیشه از آخرین نسخه های وردپرس، افزونه ها و پوسته ها استفاده کنند.

این داده ها اهمیت نظارت وب سایت را برای تشخیص فعالیت مشکوک و دیگر مسائل امنیتی را دو چندان می کند.

بلک لیست شدن سایت از طرف گوگل هم وقتی اتفاق میافته که خزنده های گوگل هنگام بررسی سایت شما، متوجه مشکلات امنیتی بشوند و در بدترین حالت سایت شما را از نتایج گوگل حذف و سایت را وارد بلک لیست میکند و در بهترین حالت، هنگام نمایش سایت شما در صفحه نتایج، عنوانی در زیر لینک شما نمایش می ده که به کاربر این موضوع را که سایت شما دارای مشکلات امنیتی است را متذکر بشه

بدافزار ها

یک قسمت جذاب از تحقیقات 2019sucuri به تجزیه و تحلیل روند آسیبهای مختلف و نحوه ارتباط آنها با بدافزارهای مخرب و payloadهای مخرب است.

تروجان ها، عنصری مهم در تحقیقات Sucuri هستند. ظیق گزارش sucuri، تروجان ها به تیم آنها اجازه می دهند تا تاکتیک ها، تکنیک ها و رویه های هکرها را ارزیابی و درک کنند و بینش ارزشمندی را برای آنها در جهت کاهش حملات بیشتر و محافظت از سایت ها به آنها ارائه دهند.

مفهوم Backdoor (بک دور یا در مخفی)

- ﻣﻌﻤﻮﻻ ﺑﺮﺍﻱ ﺩﺳﺘﺮﺳﻲ به هر سیستمی مثل وردپرس ﻧﻴـﺎﺯ ﺑـﻪ ﻭﺍﺭﺩ ﻛﺮﺩﻥ ﻧﺎﻡ ﻛﺎﺭﺑﺮﻱ ﻭ ﺭﻣﺰ ﻋﺒـﻮﺭ است؛ “backdoor” ﺑﺎ ﺑﻲ ﺍﺛﺮ ﻛﺮﺩﻥ ﻛﻠﻴﺔ ﺣﻔﺎﻇﻬـﺎﻱ ﺍﻣﻨﻴﺘـﻲ ﺑـﻪ نفوذ گرﺭﺍﻩ ﺩﻭﺭ ، ﺍﺟﺎﺯﺓ ﺩﺳﺘﺮﺳﻲ ﺭﺍ به اونها ﻣﻲ ﺩهد.

- معمولا این backdoorها در پوسته ها و افزونه ها، و اسکریپت های نال شده وجود دارند.

- حتی برخی مواقع درهسته وردپرس مثل فایلهای wp-config و index و پوشه های مثل uploads و wp-incude ، backdoor ها مشاهده شده، البته همانطورکه گفته شد خود وردپرس مشکل امنیتی ندارد ولی برخی مواقع شما ممکنه یک پوسته نال شده که بصورت بسته نصبی قابل دریافت است را استفاده می کنید. همانطور که می دانید داخل بسته نصبی سریع وردپرس وجود دارد، که ممکن است وردپرس داخل بسته های نصب سریع مشکل امنیتی داشته باشد یعنی وردپرس داخل بسته نصبی دستکاری شده باشد.

- البته ممکنه این backdoorها داخل فایل htaccess وجود داشته باشه

چگونگی پیدا کردن Backdoor در سایت وردپرسی

برای پیداکردن این بک دورها می توانید از افزونه Expliot scanner استفاده کنید.

درضمن می توانید از wordfence که افزونه جامع امنیتی وردپرس است، استفاده کنید. پس از نصب می توانید از اسکنر استفاده کنید.

درباره اسماعیل منصوری

از سال ۱۳۸۹ با طراحی سایت با زبانهای برنامه نویسی شروع کردم. خیلی زمانبر و دردسر داشت. اما الان طراحی سایت بدون کدنویسی را در زمانی کمتر و براحتی انجام میدم. دانلود رایگان ۲ فصل اول کتاب راز طراحی سایت بدون کدنویسی

نوشتههای بیشتر از اسماعیل منصوری

دیدگاهتان را بنویسید